ウイルス

これは、デバイス上で最も危険なもののXNUMXつです

ウイルスとは何ですか?

これは、プログラミング言語のXNUMXつで記述されたプログラムであり、デバイスのプログラムを制御および破棄し、デバイス全体の作業を無効にして、それ自体をコピーすることができます。

ウイルス感染はどのように発生しますか?

ウイルスに汚染されたファイルをデバイスに転送するとウイルスがデバイスに移動し、そのファイルを開こうとするとウイルスがアクティブになります。そのウイルスは、次のファイルをダウンロードした場合など、さまざまなものから到着する可能性があります。インターネットからウイルスに感染している、または添付ファイルなどの形式で電子メールを受信している。

このウイルスは小さなプログラムであり、妨害行為であるという条件ではありません。たとえば、パレスチナ人によって設計されたウイルスがあり、インターフェイスを開いてパレスチナ人の殉教者を表示し、パレスチナに関するいくつかのサイトを提供します...これウイルスは、プログラミング言語で、またはメモ帳を使用して設計できるため、多くの簡単な方法で実行できます

ウイルスによる被害

1-ハードディスクの一部に損傷を与え、ハードディスクの一部を使用できないようにする不良セクタをいくつか作成します。

2-デバイスの速度が大幅に低下します。

3-いくつかのファイルを破壊します。

4-一部のプログラムの作業を妨害します。これらのプログラムはウイルス対策などであり、ひどい危険をもたらします。

5- BIOSの一部が損傷しているため、マザーボードとすべてのカードを交換しなければならない場合があります。

6-セクターがハードから消えたことに驚かれるかもしれません。

7-デバイスの一部を制御していません。

8-オペレーティングシステムがクラッシュしました。

9-デバイスが完全に機能しなくなりました。

ウイルスの特性

1-それ自体をコピーしてデバイス全体に拡散します。

2-他のメモ帳ファイルにクリップを追加するなど、一部の感染したプログラムの変更。

3-分解して組み立てると消えます。

4-デバイスのポートを開くか、デバイスの一部のパーツを無効にします。

5-(ウイルスマーク)と呼ばれる感染したプログラムに特徴的なマークを付けます

6-ウイルス染色プログラムは、ウイルスのコピーをその中に置くことによって他のプログラムに感染します。

7-感染したプログラムは、しばらくの間グリッチを感じることなく実行できます。

ウイルスは何でできていますか?

1-エグゼクティブプログラムに感染するサブプログラム。

2-ウイルスを開始するためのサブプログラム。

3-妨害行為を開始するサブプログラム。

ウイルスに感染するとどうなりますか?

1-ウイルスに感染したプログラムを開くと、ウイルスはデバイスの制御を開始し、ウイルスに応じて拡張子が.exe、.com、または.batのファイルの検索を開始し、それらと一緒にコピーします。

2-感染したプログラム(ウイルスマーカー)に特別なマークを付けます。これはウイルスごとに異なります。

3-ウイルスはプログラムを検索し、プログラムに独自のマークがあるかどうかを確認し、感染していない場合は自分自身をコピーします。

4-彼が自分のマークを見つけた場合、彼は残りのプログラムで検索を完了し、すべてのプログラムをヒットします。

ウイルス感染の段階は何ですか?

1-潜在期

ウイルスがしばらくの間デバイスに隠れている場所。

2-伝播段階

そして、ウイルスはそれ自体をコピーし始め、プログラムに広がり、それらに感染し、それらにそのマークを付けます。

3-引き金を引く段階

それは特定の日付または日の爆発の段階です..チェルノブイリウイルスのように..

4-ダメージステージ

デバイスは妨害されています。

ウイルスの種類

1:ブートセクタウイルス

これは、オペレーティングシステム領域でアクティブであり、デバイスの実行を妨げるため、最も危険な種類のウイルスのXNUMXつです。

2:マクロウイルス

Officeプログラムに感染し、Wordまたはメモ帳で記述されているため、最も蔓延しているウイルスのXNUMXつです。

3:ファイルウイルス

それはファイルに広がり、あなたがファイルを開くと、その広がりは増加します。

4:隠れたウイルス

アンチウイルスプログラムから身を隠そうとする人ですが、捕まえやすいです

5:ポリモーフィックウイルス

レジスタンスプログラムでは、キャッチするのが難しく、コマンドでデバイスごとに変わるため、最も困難です。ただし、技術レベルではないため、簡単に削除できます。

6:マルチパートウイルス

運用セクターのファイルに感染し、すぐに拡散します。

7:ワームウイルス

これは、デバイス上で自分自身をコピーし、ネットワークを介して、デバイスの速度を低下させるまでデバイスに数回コピーし、デバイスではなくネットワークの速度を低下させるように設計されているプログラムです。

8:パッチ(トロイの木馬)

また、別のファイルと統合して、誰かがダウンロードして開いたときに非表示にしたり、レジストリに感染してポートを開いたりすることもできる小さなプログラムです。これにより、デバイスが簡単にハッキングされやすくなり、最も賢いプログラムのXNUMXつと見なされます。それが指定され、人口はそれを認識せずに通過し、その後再び自分自身を収集します

レジスタンスプログラム

使い方 ?

ウイルスを検索する方法はXNUMXつあります

1:ウイルスが以前に知られている場合、そのウイルスによって引き起こされた以前に知られている変化を検索します

2:ウイルスが新しい場合、デバイスで異常なものを見つけて、それを引き起こしているプログラムがわかるまで検索して停止します。ウイルスのコピーが常に多く表示され、わずかな違いはありますが同じ妨害行為があります。

最も有名なウイルス

これまでで最も有名なウイルスは、チェルノブイリ、軟化、および愛ウイルスです。

どうすれば身を守ることができますか?

1:.exeなどのファイルは操作可能なファイルであるため、開く前にファイルがクリーンであることを確認してください。

2:完全な居住者はXNUMX日ごとにデバイスで作業します

3:少なくとも毎週アンチウイルスを更新するようにしてください(ノートン社は毎日またはXNUMX日更新をリリースします)

4:優れたファイアウォールモード

5:優れたアンチウイルスについて説明する

6:ファイル共有機能を無効にする

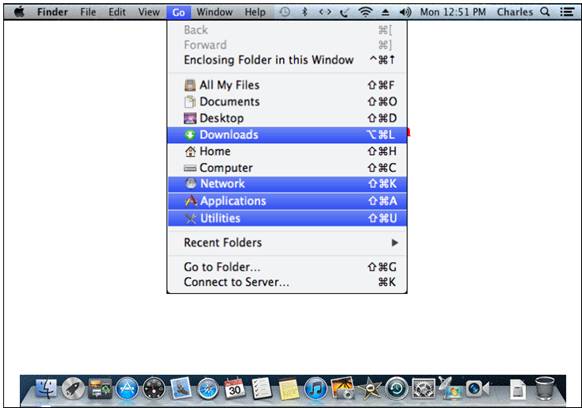

コントロールパネル/ネットワーク/構成/ファイルと印刷の共有

他の人に自分のファイルへのアクセスを許可できるようにしたい

チェックを外してからOK

7:ネットワークに長時間接続したままにしないでください。そうすれば、ネットワークに侵入しても破壊されません。ネットワークを離れて再びネットワークに入ると、IPの最後の番号が変更されます。

8:パスワードまたはパスワード(インターネットサブスクリプション、電子メールなどのパスワード)をデバイスに保存しないでください。

9:メールにリンクされているファイルは、クリーンであることを確認するまで開かないでください。

10:プログラムの誤動作や、CDの出入りなどの異常に気付いた場合は、すぐに接続を切断し、デバイスが汚れていないことを確認してください。