หากคุณมีเซิร์ฟเวอร์ของคุณเอง คุณจะต้องทราบถึงวิธีการปกป้องเซิร์ฟเวอร์ของคุณ ในบทความนี้ เราจะทบทวนขั้นตอนที่สำคัญที่สุดที่คุณต้องระวังเพื่อให้คุณสามารถปกป้องเซิร์ฟเวอร์จากการโจมตีที่อาจเกิดขึ้นได้และวิธีรักษาความปลอดภัย . เริ่มกันเลย

1- สำรองข้อมูล

การสำรองข้อมูลเป็นสิ่งพื้นฐาน โดยเฉพาะอย่างยิ่งเป็นระยะๆ และจัดเก็บไว้ในสื่อจัดเก็บข้อมูลภายนอก เช่น ฮาร์ดดิสก์ภายนอกหรือ usb หรือบนคลาวด์ เช่น Google ไดรฟ์ ฯลฯ ข้อมูลเหล่านี้จะไม่ถูกจัดเก็บไว้ในเซิร์ฟเวอร์เดียวกัน มิฉะนั้น แฮ็กเกอร์จะ ลบออกและสูญเสียข้อมูลของคุณบนเซิร์ฟเวอร์นั้น

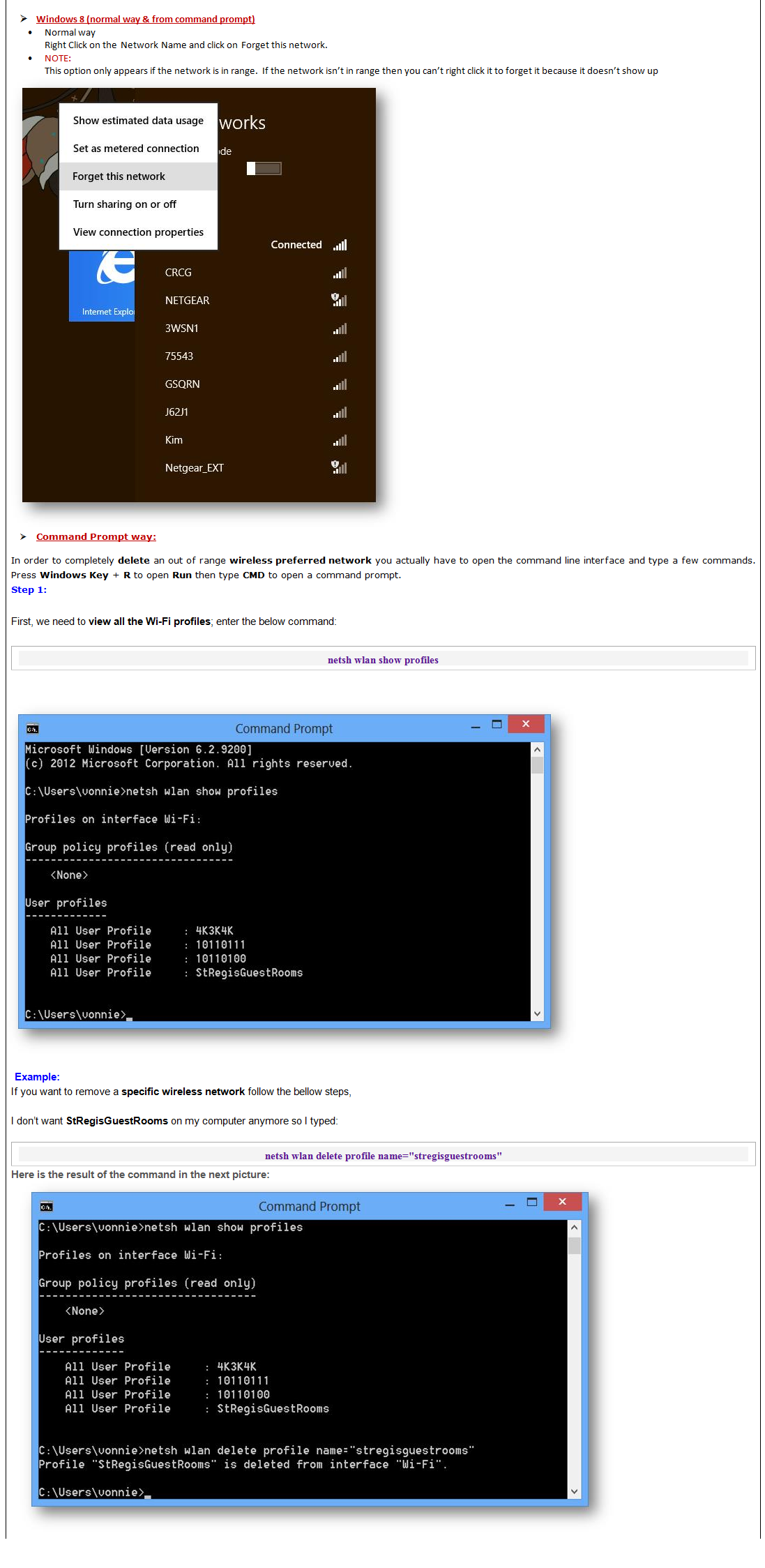

2- ปิดพอร์ต

port มีความหมายว่า port หรือ door ที่ทำหน้าที่ติดต่อสื่อสารระหว่าง user กับ service บน port นั้นในการแลกเปลี่ยนข้อมูล เช่น port 80 คือ port http ที่ทำหน้าที่เปิดดูเว็บ จึงต้องปิด port ที่ไม่ได้ใช้แล้วเปิดเท่านั้น พอร์ตที่คุณต้องการและบริการได้รับการติดตั้งไว้

3- อัปเดตซอฟต์แวร์บนเซิร์ฟเวอร์

ไม่ต้องสงสัยเลยว่าเซิร์ฟเวอร์มีโปรแกรมที่เรียกใช้บริการบางอย่างเช่น Apache Server และอื่น ๆ โปรแกรมเหล่านี้มีให้จากสำเนาของบางโปรแกรมที่ติดช่องโหว่ที่ทำให้แฮกเกอร์สามารถใช้ประโยชน์และเข้าถึงได้ ดังนั้นการอัพเดตซอฟต์แวร์ดังกล่าวจึงมีความจำเป็น เพื่อปิดช่องว่างในนั้นและกระบวนการเจาะมันค่อนข้างยาก

4- ไฟร์วอลล์

ไม่ต้องสงสัยเลยว่าจำเป็นต้องมีไฟร์วอลล์ ไม่ว่าจะเป็นซอฟต์แวร์หรือฮาร์ดแวร์ เนื่องจากมันกรองการสื่อสาร ซึ่งหมายความว่ามันส่งผ่านและป้องกันการสื่อสารไปยังไฟร์วอลล์ ดังนั้นการปรับการตั้งค่าจึงจำเป็นต้องได้รับการรักษาความปลอดภัยที่ดีสำหรับเซิร์ฟเวอร์

5- ใช้รหัสผ่านที่รัดกุม

หากมีการเข้าถึงรหัสผ่านของเซิร์ฟเวอร์ เซิร์ฟเวอร์จะถูกควบคุมอย่างสมบูรณ์หากบัญชีสำหรับรหัสผ่านนั้นเป็นบัญชีผู้ดูแลระบบใน Windows หรือรูทใน Linux ดังนั้นการใช้รหัสผ่านอย่างง่ายจะทำให้คุณถูกแฮ็กได้ง่าย ไม่ว่าจะเป็นการสุ่มหรือ ตั้งใจ.

6- ปิดการใช้งานรูทหรือบัญชีผู้ดูแลระบบ

ขั้นตอนนี้สำหรับฉันมีความสำคัญหลังจากติดตั้งเซิร์ฟเวอร์ เนื่องจากเป็นการป้องกันที่ดีกว่าการรักษานับพัน และใช้บัญชีที่มีความถูกต้องจำกัดโดยไม่ทราบชื่อ คุณจึงสามารถจัดการเซิร์ฟเวอร์ของคุณโดยไม่ต้องกลัวการคาดเดากระบวนการที่เกิดขึ้นจากบัญชีของ รูทหรือผู้ดูแลระบบเพื่อถอดรหัสรหัสผ่าน

7- ตรวจสอบการอนุญาต

การตรวจสอบสิทธิ์ที่มอบให้กับไฟล์และการอนุญาตจะป้องกันการเข้าถึงข้อมูลฐานข้อมูลและป้องกันผู้ใช้และผู้ที่ไม่ได้รับอนุญาตให้แก้ไขไฟล์เหล่านั้น รู้จักเธอ