Fundamentos de rede

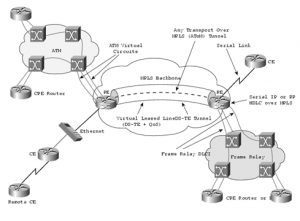

- VPN: Rede Privada Virtual

o Um método de criptografar ponto para apontar uma rede pública

- VOIP: Voice over Internet Protocol

o Entrega de comunicação de voz sobre rede IP

o serviço converte sua voz em um sinal digital que viaja pela internet

- SAM: gerente de conta de segurança

o Banco de dados que contém conta de usuário e descritores de segurança no grupo de trabalho

- LAN: Rede Local

o Ligar dois ou mais PCs e dispositivos relacionados dentro de uma área limitada

- MAN: Rede de Área Metropolitana

o Maior que LAN e menor que WAN

- WAN: Wide Area Network

o Usado para conectar LANs juntos

- MAC: Controle de acesso à mídia

o Responsável pelo endereçamento de hardware

- O nome de domínio:

o É apenas o nome do site, por exemplo: www.WE.net chamado Domain name.

- O Servidor de Nomes:

o É o servidor que contém os arquivos de zona para o domínio do cliente que inclui as informações importantes do domínio como (registros A e MX).

- O servidor de hospedagem:

o É o servidor que contém os arquivos FTP do domínio do cliente e podem ser compartilhados ou detectados.

- O servidor de e-mail:

o É o servidor que o cliente deve ter se deseja criar e-mails sob seu domínio por ex. ([email protegido])

- HTML: linguagem de marcação de hipertexto

o É o código mais simples para a criação de páginas web, todos os servidores, seja qual for o site feito, enviam dados para o navegador via formato html

- NAT: tradução de endereço de rede

o É a tradução de um endereço de protocolo da Internetendereço de IP) usado em uma rede para um endereço IP diferente conhecido em outra rede, uma rede é designada a rede interna e a outra é a externa. Normalmente, uma empresa mapeia seus endereços de rede internos locais para um ou mais endereços IP externos globais e desfaz o mapeamento dos endereços IP globais em pacotes recebidos de volta em endereços IP locais. Isso ajuda a garantir a segurança, pois cada solicitação de saída ou entrada deve passar por um processo de tradução que também oferece a oportunidade de qualificar ou autenticar a solicitação ou combiná-la com uma solicitação anterior. O NAT também conserva o número de endereços IP globais de que uma empresa precisa e permite que a empresa use um único endereço IP em sua comunicação com o mundo.

- Diferença entre half duplex e full duplex

o Duplex

- A maneira como os modems trocam dados: half duplex ou full duplex. Com transmissões half duplex, apenas um modem pode enviar dados por vez. As transmissões full duplex permitem que ambos os modems enviem dados simultaneamente.

o Half duplex

- O modo permite que os dispositivos de rede enviem dados unilateralmente, o que significa que os dois dispositivos de rede não podem enviar dados ao mesmo tempo. É como um walkie-talkie, apenas uma pessoa pode falar por vez.

o Full duplex

- Ele permite que dois dispositivos de rede enviem dados ao mesmo tempo e melhora o desempenho da rede. É como ligar para um amigo pelo telefone ou celular, ambos podem conversar e ouvir ao mesmo tempo.

- Diferença entre sinais analógicos e digitais.

o Sinais analógicos

- Use correntes e tensões elétricas continuamente variáveis para reproduzir os dados transmitidos. Como os dados são enviados usando correntes variáveis em um sistema analógico, é muito difícil remover o ruído e as distorções de onda durante a transmissão. Por esse motivo, os sinais analógicos não podem realizar a transmissão de dados de alta qualidade.

o Sinais digitais

- Use cadeias de dados binários (0 e 1) para reproduzir os dados sendo transmitidos. Ruído e distorções têm pouco efeito, tornando possível a transmissão de dados de alta qualidade. A transmissão de dados digitais de alta qualidade do INS-Net em altas velocidades é especialmente benéfica para transmissão usando computadores, uma vez que os próprios computadores utilizam sinais digitais para processamento de informações.

- Diferença entre firewalls e proxy

o Firewall

- Uma parte de um sistema ou rede de computador que protege o sistema, impedindo o acesso não autorizado pela Internet. Um servidor proxy é um tipo de firewall.

o Função básica de firewall

- Um firewall funciona examinando cada pacote de informações enviado entre o computador protegido e os computadores fora da rede local. Os pacotes que não atendem a certas regras são bloqueados.

o Outros tipos de firewall

- A maioria dos firewalls são programas de software em vez de computadores separados, como um servidor proxy. O programa monitora o tráfego de um computador na Internet e permite ou nega o acesso com base em regras definidas por um usuário.

o Servidor Proxy

- Um servidor proxy é um computador que fica entre uma rede local e o resto da Internet. Todos os acessos externos à rede devem passar por este servidor.

o Vantagens do proxy

- Como todo o tráfego para computadores protegidos deve passar pelo servidor proxy, os usuários externos não podem descobrir os endereços de rede específicos de computadores na rede local, o que adiciona uma camada adicional de segurança.

o Desvantagens do proxy

- O proprietário do servidor proxy pode ver todo o tráfego entre a rede e a Internet externa, o que pode limitar a privacidade de usuários individuais dentro do proxy. Além disso, os servidores proxy exigem uma configuração grande e, portanto, não são práticos para computadores individuais.

- A relação sinal-ruído

o (frequentemente abreviado SNR ou S / N) é uma medida para quantificar o quanto um sinal foi corrompido por barulho. É definido como a relação entre a potência do sinal e a potência do ruído que corrompe o sinal.

o A relação é geralmente medida em decibéis (dB).

o O que é: Margem SNR e Atenuação de Linha? .Juda saber a qualidade da minha linha?

o SNR

SNR significa relação sinal-ruído. Simplesmente divida o valor do sinal pelo valor do ruído e você obtém o SNR. Você precisa de um SNR alto para uma conexão estável. Em geral, uma relação sinal-ruído mais alta resultará em menos erros.

• 6bB. ou abaixo de = Ruim e não haverá sincronização de linha e desconexões frequentes

• 7dB-10dB. = Razoável, mas não deixa muito espaço para variações nas condições.

• 11dB-20dB. = Bom com poucos ou nenhum problema de desconexão

• 20dB-28dB. = Excelente

• 29dB. ou acima = excelente

Observe que a maioria dos modems exibe o valor como Margem SNR e não SNR puro.

o Margem SNR

você pode pensar na margem SNR como a medida da qualidade do serviço; ele define a capacidade do serviço de trabalhar sem erros durante picos de ruído.

Esta é uma medida da diferença entre seu SNR atual e o SNR necessário para manter um serviço confiável na velocidade de sua conexão. Se o seu SNR estiver muito próximo do SNR mínimo necessário, é mais provável que você sofra falhas de conexão intermitentes ou lentidão. Você precisa de uma margem alta para garantir que rajadas de interferência não causem desconexões constantes.

Com a banda larga tradicional, quanto maior a margem SNR, melhor. Com MaxDSL, as velocidades mais rápidas estão disponíveis apenas como compensação com o que sua linha pode suportar de forma confiável. A margem SNR alvo é de cerca de 6dB. Se a sua banda larga for fornecida por meio de uma rede LLU (Local Loop Unbundled), essa Margem SNR alvo pode ser tão alta quanto 12dB.

- Atenuação de linha

o Em geral, a atenuação é a perda de sinal ao longo da distância. Infelizmente, a perda de dB não depende apenas da distância. Também depende do tipo e bitola do cabo (que podem diferir no comprimento do cabo), o número e a localização de outros pontos de conexão no cabo.

o 20bB. E abaixo = excelente

o 20dB-30dB. = Excelente

o 30dB-40dB. = Muito bom

o 40dB-50dB. = Bom

o 50dB-60dB. = Fraca e pode ter problemas de conectividade

o 60dB. E acima = Ruim e terá problemas de conectividade

o A atenuação da linha também afeta sua velocidade.

o 75 dB +: fora do alcance da banda larga

o 60-75 dB: velocidade máxima de até 512 kbps

o 43-60dB: velocidade máxima de até 1Mbps

o 0-42dB: velocidade até 2Mbps +

o Supondo que seu SNR seja baixo, você pode fazer o seguinte para aumentar seu SNR:

- Identifique onde o fio telefônico vai para sua casa

- Rastreie todo o caminho de volta à caixa de junção

- Verifique se o cabo está em boas condições - não muito desgastado, sem soldas, o fio não passa por fios elétricos ou cabos de satélite, etc.

- Na caixa de junção, verifique a conexão. Está corroído, oxidado? Se sim, anote.

- Diferença entre RJ11 e RJ45

o RJ

- Um conector registrado é um físico padronizado interface de rede- construção de tomada e padrão de fiação - para conectar equipamentos de telecomunicações ou dados a um serviço prestado por um operadora de câmbio local or operadora de longa distância.

o RJ11

- Um tipo de tomada comum usado com mais frequência para conectar telefones analógicos, modems e aparelhos de fax a uma linha de comunicação.

o RJ45

- É um tipo de conector padrão para cabos de rede. Os conectores RJ45 são mais comumente vistos com Ethernetcabos e redes.

- Os conectores RJ45 apresentam oito pinos com os quais os fios de um cabo fazem interface eletricamente. A pinagem RJ-45 padrão define a disposição dos fios individuais necessários ao conectar conectores a um cabo.

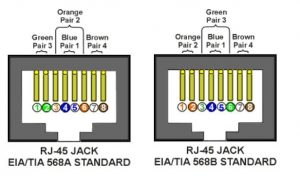

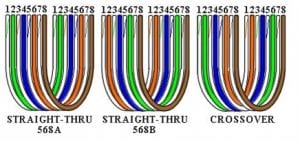

- Cabo Ethernet - Diagrama de codificação de cores

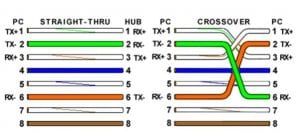

o Diagramas de pinagem simples dos dois tipos de cabos UTP Ethernet e observe como os comitês podem fazer deles uma lata de vermes. Aqui estão os diagramas:

o Observe que os pinos TX (transmissor) estão conectados aos pinos RX (receptor) correspondentes, mais para mais e menos para menos. E que você deve usar um cabo cruzado para conectar unidades com interfaces idênticas. Se você usar um cabo direto, uma das duas unidades deve, na verdade, executar a função de cruzamento.

o Aplicam-se os padrões de código de cores de dois fios: EIA / TIA 568A e EIA / TIA 568B. Os códigos são comumente representados com conectores RJ-45 da seguinte forma (a vista é da frente dos conectores):

o Se aplicarmos o código de cores 568A e mostrarmos todos os oito fios, nossa pinagem terá a seguinte aparência:

o Observe que os pinos 4, 5, 7 e 8 e os pares azul e marrom não são usados em nenhum dos padrões. Muito ao contrário do que você pode ler em outro lugar, esses pinos e fios não são usados ou necessários para implementar duplexação 100BASE-TX - eles são simplesmente desperdiçados.

o No entanto, os cabos reais não são fisicamente tão simples. Nos diagramas, o par laranja de fios não é adjacente. O par azul está de cabeça para baixo. As extremidades direitas correspondem aos conectores RJ-45 e as extremidades esquerdas não. Se, por exemplo, invertermos o lado esquerdo do cabo "direto" 568A para corresponder a um conector 568A - colocar uma torção de 180 ° em todo o cabo de ponta a ponta - e torcer juntos e reorganizar os pares apropriados, obtemos os seguintes can-of-worms:

o Isso enfatiza ainda mais, espero, a importância da palavra “torcer” na fabricação de cabos de rede que funcionarão. Você não pode usar um cabo telefônico sem torção para um cabo de rede. Além disso, você deve usar um par de fios trançados para conectar um conjunto de pinos do transmissor aos pinos do receptor correspondentes. Você não pode usar um fio de um par e outro fio de um par diferente.

o Mantendo os princípios acima em mente, podemos simplificar o diagrama para um cabo direto 568A destorcendo os fios, exceto a torção de 180 ° em todo o cabo e dobrando as pontas para cima. Da mesma forma, se trocarmos os pares verde e laranja no diagrama 568A, obteremos um diagrama simplificado para um cabo direto 568B. Se cruzarmos os pares verde e laranja no diagrama 568A, chegaremos a um diagrama simplificado para um cabo cruzado. Todos os três são mostrados abaixo.

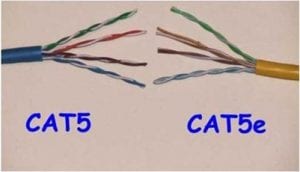

o Velocidade de transmissão para cabo de rede Cat 5, Cat 5e, Cat 6

Os cabos Cat 5 e Cat 5e UTP podem suportar Ethernet 10/100/1000 Mbps. Embora o cabo Cat 5 possa suportar até certo ponto Gigabit Ethernet (1000 Mbps), ele tem desempenho abaixo do padrão durante cenários de alta transferência de dados.

o O cabo UTP Cat 6 é fabricado visando Gigabit Ethernet e é compatível com versões anteriores de 10/100 Mbps Ethernet. Ele tem um desempenho melhor do que o cabo Cat 5 com taxa de transmissão mais alta e erro de transmissão mais baixo. Se você planeja ter uma rede Gigabit, procure cabos Cat 5e ou Cat 6 UTP.

o Protocolos:

- O protocolo define um conjunto comum de regras e sinais que os computadores da rede usam para se comunicar.

- Modelo TCP / IP ou pacote de protocolo de internet

- Descreve um conjunto de diretrizes gerais de design e implementação de protocolos de rede específicos para permitir que os computadores se comuniquem em uma rede

- O TCP / IP fornece conectividade ponta a ponta, especificando como os dados devem ser endereçados, transmitidos, roteados e recebidos no destino

- TCP: protocolo de controle de transmissão

- Fornece entrega confiável de dados

- UDP: protocolo de datagrama do usuário

- Permite que o datagrama seja trocado sem reconhecimento

- IP: Protocolo da Internet

o IP é um endereço de um computador ou outro dispositivo de rede em uma rede usando IP ou TCP / IP. Por exemplo, o número “166.70.10.23” é um exemplo de tal endereço. Esses endereços são semelhantes aos endereços usados nas residências e ajudam os dados a chegar ao destino apropriado em uma rede.

Existem vários endereços IP usados ou atribuídos automaticamente em uma rede. Por exemplo:

166.70.10.0 0 é o endereço de rede atribuído automaticamente.

166.70.10.1 1 é o endereço comumente usado como gateway.

166.70.10.2 2 também é um endereço comumente usado para um gateway.

166.70.10.255 255 é atribuído automaticamente na maioria das redes como o endereço de transmissão

- DHCP: protocolo de configuração de host dinâmico

- Número da porta

- Cliente DHCP 546 / TCP UDP

- Servidor DHCP 546 / TCP UDP

- Permite que um servidor distribua dinamicamente o endereçamento IP e há muitas informações que um servidor DHCP pode fornecer a um host quando o host está solicitando um endereço IP do servidor DHCP, como endereço IP, máscara de sub-rede, gateway padrão, DNS, nome de domínio , Informações do WINS.

- DNS: serviço de nome de domínio (servidor)

o Localizador de recursos

o Resolve o nome do host para IPs e de outra forma

o Resolver um nome de domínio totalmente qualificado (FQDN)

o Consiste em:

- Um registro: resolver nome de domínio para endereço IP

- Registro MX: resolver servidor de e-mail para endereço IP

- Registro PTR: oposto ao registro A e registro MX, resolva o endereço IP para o nome de domínio ou servidor de e-mail

- PPP: Protocolo Ponto a Ponto

o Um protocolo que permite que um computador se conecte à Internet por meio de uma conexão discada e aproveite a maioria dos benefícios de uma conexão direta; incluindo a capacidade de executar front-ends gráficos, como navegadores da Internet. PPP é geralmente considerado superior ao SLIP, porque apresenta detecção de erros, compressão de dados e outros elementos de protocolos de comunicação modernos que faltam ao SLIP.

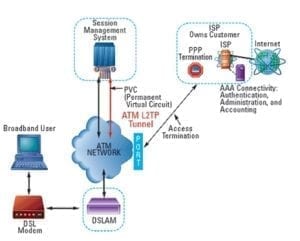

- PPPoE: protocolo ponto a ponto sobre Ethernet

o Um protocolo de rede para encapsular quadro de protocolo ponto a ponto (PPP) dentro de quadros Ethernet.

o É usado principalmente com serviços DSL em que usuários individuais usam redes Ethernet metropolitanas simples.

- SMTP: protocolo de transferência de correio simples

o Número da porta 25 / TCP UDP

o O usuário deve enviar e-mail (saída)

- POP3: protocolo postal

o Número da porta 110 / TCP

o É usado para receber e-mails (entrada)

- FTP: protocolo de transferência de arquivos

o Porta número 21 / TCP

o Vamos transferir arquivos e pode fazer isso entre quaisquer duas máquinas

o FTP não é apenas um protocolo, é também um programa

o Tal como: executar tarefas de arquivo manualmente

o Permite o acesso a diretórios e arquivos

o É seguro, portanto os usuários devem estar sujeitos a um login de autenticação (protegido com nome de usuário e senha implementados pelos administradores do sistema para restringir o acesso)

o FTP é uma opção que você deve considerar se precisar enviar e receber arquivos grandes (porque a maioria dos ISPs não permite que arquivos maiores que 5 MB sejam enviados por e-mail)

o FTP é mais rápido que o e-mail, que é outra razão para usar ftp para enviar ou receber arquivos grandes

- SNMP: protocolo de gerenciamento de rede simples

o Número da porta 161 / UDP

o Colete e manipule informações valiosas da rede

o Ou usado para gerenciar redes baseadas em TCP / IP e IPX.

- HTTP: protocolo de transferência de hipertexto

o Porta número 80 / TCP

o Protocolo de nível de aplicativo, é usado para retornar recursos interligados chamados documentos de hipertexto para o estabelecimento da World Wide Web

o HTTP /1.0 usava uma conexão separada para cada documento

o HTTP /1.1 pode reutilizar a mesma conexão para fazer o download.

- LDAP: protocolo leve de acesso ao diretório

o Porta número 389 / TCP

o É um protocolo para clientes consultarem e gerenciarem informações em um serviço de diretório pela porta de conexão TCP 389

- OSPF: abra o caminho mais curto primeiro

o Consiste em áreas e sistemas autônomos

o Minimiza o tráfego de atualização de roteamento

o Permite escalabilidade

o Tem contagem de saltos ilimitada

o Permite a implantação de vários fornecedores (padrão aberto)

o Suporte VLSM

- ISDN: Rede digital de serviços integrados

o Um internacional comunicações padrão para enviar voz, vídeo e dados, através de linhas telefônicas digitais ou fios de telefone normais. ISDN suporta taxas de transferência de dados de 64 Kbps (64,000 bits por segundo).

o Existem dois tipos de ISDN:

o Interface de taxa básica (BRI) - consiste em dois 64-Kbps Canais B e um Canal D para transmitir informações de controle.

o Interface de taxa primária (PRI) - consiste em 23 canais B e um canal D (EUA) ou 30 canais B e um canal D (Europa).

o A versão original do ISDN emprega transmissão de banda base. Outra versão, chamada B-RDIS, usa transmissão de banda larga e é capaz de suportar taxas de transmissão de 1.5 Mbps. B-ISDN requer cabos de fibra óptica e não está amplamente disponível.

- Linha alugada

o É uma linha telefônica alugada para uso privado. Em alguns contextos, é chamada de linha dedicada. Uma linha alugada é geralmente contrastada com uma linha comutada ou dial-up.

o Normalmente, grandes empresas alugam linhas alugadas de operadoras de mensagem telefônica (como a AT&T) para interconectar diferentes localizações geográficas em sua empresa. A alternativa é comprar e manter suas próprias linhas privadas ou, talvez, trocar, usar as linhas públicas com protocolos de mensagens seguras. (Isso é chamado de tunelamento).

- Loop local

- Na telefonia, um loop local é a conexão com fio de uma companhia telefônica escritório Centralem uma localidade aos telefones de seus clientes em residências e empresas. Esta conexão é geralmente em um par de fios de cobre chamados par trançado. O sistema foi originalmente projetado para transmissão de voz usando apenas análogo tecnologia de transmissão em um único canal de voz. Hoje, o seu computador modem faz a conversão entre sinais analógicos e sinais digitais. Com Rede Digital de Serviços IntegradosISDN) ou Digital Subscriber Line (DSL), o loop local pode transportar sinais digitais diretamente e em uma largura de banda muito maior do que apenas para voz.

- Spyware

o É um tipo de malware que pode ser instalado em computadorese que coleta pequenas informações sobre os usuários sem o seu conhecimento? A presença de spyware normalmente fica oculta do usuário e pode ser difícil de detectar. Normalmente, o spyware é instalado secretamente no computador do usuário computador pessoal. Às vezes, no entanto, spywares comochave Os registradores são instalados pelo proprietário de uma rede compartilhada, corporativa ou computador público propositalmente, a fim de monitorar secretamente outros usuários.

o Embora o termo spyware sugira um software que monitora secretamente a computação do usuário, as funções do spyware vão muito além do simples monitoramento. Os programas de spyware podem coletar vários tipos de Informações Pessoais, como hábitos de navegação na Internet e sites que foram visitados, mas também podem interferir no controle do usuário do computador de outras maneiras, como instalar software adicional e redirecionar Browser atividade. O spyware é conhecido por alterar as configurações do computador, resultando em velocidades de conexão lentas, diferentes home pages e / ou perda de Internet conexão ou funcionalidade de outros programas. Em uma tentativa de aumentar a compreensão do spyware, uma classificação mais formal de seus tipos de software incluídos é fornecida pelo termo software invasor de privacidade.

o Em resposta ao surgimento de spyware, uma pequena indústria surgiu, lidando com anti-spyware Programas. Executar software anti-spyware tornou-se um elemento amplamente reconhecido de segurança informática para computadores, especialmente aqueles que executam Microsoft Windows. Várias jurisdições aprovaram leis anti-spyware, que geralmente têm como alvo qualquer software instalado clandestinamente para controlar o computador de um usuário.

o Universal Serial Bus (USB)

o Universal Serial Bus (USB) é um conjunto de especificações de conectividade desenvolvido pela Intel em colaboração com líderes da indústria. O USB permite a conexão fácil e em alta velocidade de periféricos a um PC. Quando conectado, tudo é configurado automaticamente. USB é a interconexão de maior sucesso na história da computação pessoal e migrou para produtos eletrônicos de consumo (CE) e produtos móveis.

o Notas importantes

- A velocidade de upload na tabela acima é calculada por Kilobyte (8 bits = 1 byte).

- A velocidade de download na tabela acima é calculada por Kilobyte (KB).

- Dispositivos de Rede

- Hub

o O tipo de dispositivo de rede menos inteligente.

o Operar na camada física (camada 1).

o Pega dados em uma porta e, em seguida, os transmite de todas as outras portas, portanto, qualquer informação enviada ou recebida por um único PC em um hub é transmitida a todos os outros PCs, o que é ruim para a segurança.

o Usa muita largura de banda na rede, pois os computadores precisam receber dados de que não precisam.

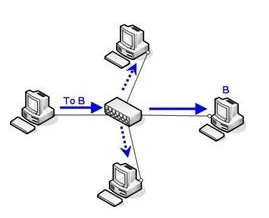

- Interruptor (ponte)

o Tipo de dispositivo de rede mais inteligente.

o Multi-Port Bridge opera na camada de enlace de dados (camada 2).

o Conheça o endereço MAC de cada PC, portanto, quando os dados chegam ao switch, ele apenas envia os dados de volta pela porta atribuída ao endereço MAC do computador.

o Unir vários computadores em uma rede local (LAN) ou na mesma rede.

o Switch conserva a largura de banda da rede e geralmente melhor desempenho do que o hub.

- router

o O tipo de dispositivo de rede mais inteligente.

o Operar na camada de rede (camada 3).

o O roteador pode ler o endereço IP de cada PC e de cada rede, de modo que o roteador pode pegar a banda de tráfego interna para destino na Internet e encaminhá-la de sua rede interna para a rede externa.

o Junte-se a várias redes com ou sem fio, o que significa que conecta as redes como o Gate faz.

- Repetidores

o O repetidor é um equipamento que permite ultrapassar o comprimento máximo imposto pelo padrão de uma rede. Para ser feito, amplifica e regenera o sinal elétrico.

o Também é capaz de isolar uma seção com falha (cabo aberto, por exemplo) e de adaptar dois meios Ethernet diferentes. (Por exemplo, 10base2 em direção a 10BaseT). Este último uso que atualmente é o principal.

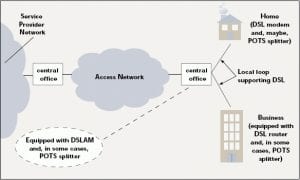

- DSLAM: Multiplexador de acesso à linha de assinante digital

o É um dispositivo de rede, localizado na central telefônica das operadoras

o Conecta várias linhas de assinantes digitais (DSLs) do cliente a uma única linha backbone de Internet de alta velocidade usando técnicas de multiplexação.

o Em termos de OSI - Modelo de Camada, o DSLAM atua como um switch de rede massivo, por isso é funcional na camada 2, portanto, não pode redirecionar o tráfego entre várias redes IP.

- modem

o Modulador / Demodulador: um modem transforma (modula) a informação digital em um sinal analógico que pode ser enviado através de uma linha telefônica. Ele também demodula um sinal analógico que recebe da linha telefônica, convertendo a informação contida no sinal de volta em informação digital.

- PSTN (rede telefônica pública comutada)

o É a coleção mundial de redes telefônicas públicas interconectadas orientadas para voz, tanto comerciais quanto de propriedade do governo, também conhecida como Plain Old Telephone Service (POTS). É a agregação de redes de telefonia de comutação de circuitos que evoluiu desde os dias de Alexander Graham Bell ("Doutor Watson, venha aqui!"). Hoje, é quase totalmente digital em tecnologia, exceto pelo link final da central telefônica (local) para o usuário.

o Em relação à Internet, a PSTN, na verdade, fornece grande parte do serviço de longa distância da Internet infra-estrutura. Porque os provedores de serviços de Internet ISPs pagam as operadoras de longa distância pelo acesso à sua infraestrutura e compartilham os circuitos entre muitos usuários por meio de pacote- comutando, os usuários da Internet evitam ter que pagar pedágios de uso a qualquer pessoa que não seja seu ISP.

- Acesso à Internet em banda larga

o Muitas vezes abreviado para apenas "banda larga", é uma conexão de alta taxa de dados para o Internet - Normalmente contrastado com o acesso usando um Modem 56k.

o A banda larga é freqüentemente chamada de acesso de “alta velocidade” à Internet, porque geralmente tem uma alta taxa de transmissão de dados. Em geral, qualquer conexão ao cliente de 256 Kbit / s (0.25 Mbit / s) ou superior é considerada mais concisamente como acesso à Internet de banda larga.

- Conceito DSL

- DSL: linha de assinante digital

o É um serviço de Internet de alta velocidade como Internet a cabo, DSL fornece rede de alta velocidade em linhas telefônicas comuns usando a tecnologia de banda larga, a tecnologia DSL permite que a Internet e o serviço telefônico funcionem na mesma linha telefônica sem exigir que os clientes desconectem sua voz ou Internet conexões.

o Existem basicamente dois tipos de técnicas DSL

o Assimétrico: ADSL, RADSL, VDSL

o Simétrico: SDSL, HDSL, SHDSL

- ADSL: linha de assinante digital assimétrica

o Ele fornece taxas de bits mais altas na direção downstream do que na direção upstream

o ADSL divide a largura de banda do cabo de par trançado (um MHZ) em 3 bandas

o 1ª banda entre 0 - 25 KHZ é usada para o serviço telefônico regular que usa (4 KHZ) e o resto é usado como banda de guarda para separar o canal de voz do canal de dados

o 2ª banda 25 - 200 KHZ

o É usado para comunicação upstream

o 3ª banda 200 - 1000 KHZ é usada para comunicação downstream

- RADSL: linha de assinante digital assimétrica adaptável de taxa

o É uma tecnologia baseada em ADSL, permite diferentes taxas de dados dependendo do tipo de comunicação de voz, dados, multimídia e etc.

- HDSL: DSL de alta taxa de bits

o HDSL usa codificação 2 BIQ, que é menos suscetível à atenuação

o A taxa de dados é de 2 Mbps pode ser alcançada sem repetidores e até uma distância de 3.6 Km

o HDSL usa dois fios de par trançado para obter transmissão full-duplex.

- SDSL: DSL simétrico

o É o mesmo que HDSL, mas usa um único cabo de par trançado

o SDSL usa cancelamento de eco para criar uma transmissão full-duplex

- VDSL: DSL com taxa de bits muito alta

o Semelhante ao ADSL

o Usado cabo coaxial, fibra óptica ou par trançado para curta distância (300m -1800m)

o A técnica de modulação é DMT com uma taxa de bits de 50 - 55 Mbps para downstream e 1.55 - 2.5 Mbps para upstream

o Parâmetros de configuração

- VPI e VCI: Identificador de Caminho Virtual e Identificador de Canal Virtual

o É usado para identificar o próximo destino da célula à medida que ela passa por uma série de switches ATM em seu caminho para seu destino

- PPPoE: protocolo ponto a ponto sobre Ethernet

o É um protocolo de rede para encapsular quadro de protocolo ponto a ponto (PPP) dentro de quadros Ethernet

o É usado principalmente com serviços DSL, onde usuários individuais em redes Ethernet metropolitanas simples

- MTU: Unidade Máxima de Transmissão

o Em redes de computadores, o termo Unidade Máxima de Transmissão (MTU) se refere ao tamanho (em bytes) da maior PDU que uma determinada camada de um protocolo de comunicação pode transmitir. Os parâmetros MTU geralmente aparecem em associação com uma interface de comunicação (NIC, porta serial, etc.). A MTU pode ser fixada por padrões (como é o caso da Ethernet) ou decidida no momento da conexão (como geralmente é o caso com links seriais ponto a ponto). Uma MTU mais alta traz maior eficiência porque cada pacote transporta mais dados do usuário, enquanto as sobrecargas de protocolo, como cabeçalhos ou atrasos por pacote subjacentes, permanecem fixas, e maior eficiência significa uma ligeira melhora no throughput do protocolo em massa. No entanto, pacotes grandes podem ocupar um link lento por algum tempo, causando maiores atrasos nos pacotes seguintes e aumentando o atraso e a latência mínima. Por exemplo, um pacote de 1500 bytes, o maior permitido pela Ethernet na camada de rede (e, portanto, a maior parte da Internet), ocuparia um modem de 14.4k por cerca de um segundo.

- LLC: Controle de link lógico

o A camada de protocolo de comunicação de dados Logical Link Control (LLC) é a subcamada superior da Camada de Link de Dados especificada no modelo OSI de sete camadas (camada 2). Ele fornece mecanismos de multiplexação e controle de fluxo que possibilitam que vários protocolos de rede (IP, IPX) coexistam em uma rede multiponto e sejam transportados pelo mesmo meio de rede.

A subcamada LLC atua como uma interface entre a subcamada Media Access Control (MAC) e a camada de rede. É o mesmo para as várias mídias físicas (como Ethernet, token ring e WLAN).